この数年、サイバー攻撃に関するニュースを見かける機会が増えました。インターネットバンキングサイトへの不正アクセス、クレジットカード情報の窃取、ビジネスメール詐欺など金銭を目的とした事案から、軍事機密等の重要な情報への不正アクセスが国際問題に発展する事案まで、様々なサイバー攻撃関連のニュースが現在進行系で報告されています。我々の社会に対してサイバー攻撃をしかける攻撃者は一体何者で、どのような動機を持つのでしょうか。また、彼らはどのようにして、攻撃手段を発見し、攻撃を成立させるのでしょうか。こうした疑問に答えることができないと、攻撃を受ける側は防戦一方となり、不利な形勢に立たされてしまいます。

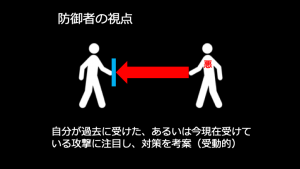

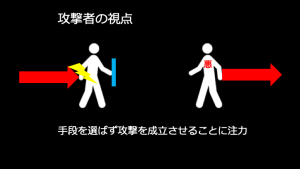

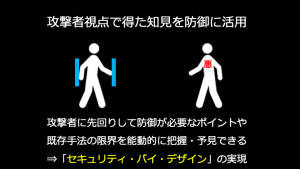

攻撃者が有利な状況を打破するアプローチとして「攻撃的なセキュリティ」(offensive security) という考え方があります。これは我々が攻撃者に対してカウンターアタック(反撃)をしかけるということではなく、攻撃者の視点に立ってセキュリティの問題を考えてみることを意味します。すなわち、攻撃者の考えや思考過程をシミュレートし、攻撃者にとって旨味のある方法は何か、それを実現するために必要な技術は何かを先回りして考えるわけです。そのようにして考え出した合理的な攻撃に対して、予め対策手段を開発しておくことで、システムやサービスの企画・設計時にセキュリティ対策を事前に盛り込むことができます。これを「セキュリティ・バイ・デザイン」(security by design)と呼びます。

攻撃者の考えを推察する上で最初に必要なことは、相手を理解することです。紀元前5世紀頃の中国で孫武が著したとされる『孫子』という兵法書には、「彼を知り己を知れば百戦殆ふからず。」という有名な言葉があります。これは謀攻を企図する攻撃者のみならず、オフェンシブセキュリティを実践する我々にとっても有効なアプローチです。敵を知るには過去に起きた攻撃事例を解析することが有効です。攻撃事例の解析により、攻撃者の意図や狙いを汲み取り、攻撃者視点に立つことができます。

攻撃者視点に立つ、一つの例を紹介します。みなさんはLINEや電子メールで詐欺メッセージを受け取ったことはあるでしょうか?こうした詐欺は、うまい儲け話や、緊急性を要するメッセージを装って、受信者から金銭を巻き上げることを意図した攻撃手段です。巧妙なものでは、まず最初のメッセージではセキュリティアップデートを装って、ユーザに悪性ファイルをダウンロード、インストールさせます。その悪性ファイルをPCやスマートフォンにインストールすると、攻撃者による遠隔からの操作を許可するプログラム(RAT)が起動し、あらゆる命令(個人情報の収集、他のPCへの攻撃等)が実行されてしまうケースもあります。

そのような詐欺メッセージを多数収集すると、一定の法則性が見えてきます。ほぼすべてのケースにおいて、メッセージの受信者を欺くための嘘が書かれています。攻撃者側からすると、嘘を見破られてはいけないので、本物に見えるような様々な工夫をします。一方で、詐欺メッセージに騙される確率は決して高くはありません。仮にその成功確率を0.01%とします(1万人に1人が騙される)。成功回数の期待値をあげるために、攻撃者は多数の、例えば100万通の詐欺メッセージを生成します。そうすれば100回の成功を見込むことが出来、犯罪収益が大きくなることが期待されます。

攻撃者側の視点に立つと、メッセージが嘘と検出されることを避けたい一方で、成功回数を高めるためには多数のメッセージを送信する必要があることがわかります。これらを同時に満たすためには巧妙な自動化が鍵をにぎることがわかります。単なるメッセージのコピーでは検出されやすいため、なるべく人間が本当に書くような文書を大量に自動生成する必要があります。我々がフィンランドのAalto大学との共同研究で2018年9月に発表したオフェンシブセキュリティの研究[1]では、そのような精巧な偽メッセージの自動生成が可能であるかを検証しています。機械翻訳技術を応用することにより、人間には本物とはまったく見分けがつかない偽メッセージの自動生成に成功しました。一方、その対策として、人間には見分けがつかない精巧に生成された偽メッセージを機械学習によって検出する技術を開発し、非常にうまくいくことがわかっています。つまり、既に対策ができています。これは一例に過ぎませんが、セキュリティの研究は今現在問題になっている課題を解決することもさることながら、未来に起こる可能性がある事態に備えたプロアクティブなアプローチも行うことに特徴があります。

[1] M. Juuti, B. Sun, T. Mori, and N. Asokan, “Stay On-Topic: Generating Context-specific Fake Restaurant Reviews,” Proceedings of the 23rd European Symposium on Research in Computer Security (ESORICS 2018), pp. 132-151, September 2018